De Nederlandse identiteitskaart

Een goed ID?

Bron afbeelding: https://www.rvig.nl/toolkit-paspoort-identiteitskaart-model2024

De Nederlandse identiteitskaart gaat al een tijdje mee. In 2024 is een nieuw model uitgebracht:

https://www.rvig.nl/introductie-nieuw-model-paspoort-en-identiteitskaart-2024

Het model van 2021 had een storing en moest vervangen worden:

https://www.rvig.nl/storing-op-nederlandse-identiteitskaarten

Als je een nieuwe identiteitskaart aanvraagt, ontvang je enkele dagen later een pincode-brief van DigiD:

https://www.digid.nl/inlogmethodes/identiteitsbewijs

Blijkbaar is de identiteitskaart ook een digitaal identiteitsbewijs?! Wat is de technologie achter deze inlogmethode?

Vind de antwoorden op deze website

Inspiratie

De Nederlandse identiteitskaart was de inspiratie voor mijn masterscriptie Biometric Identity Verification

Informatie

Behalve mijn scriptie kan je hier ook andere informatie over de identiteitskaart terugvinden

Innovatie

Deze site biedt plaats aan innovatieve ideeën voor de identiteitskaart en het digitale identiteitsbewijs

FAQ

1. Mijn onderzoek naar biometrische identiteitsverificatie

Van 2020 tot 2023 heb ik de Advanced Master Cybersecurity gedaan bij de Universiteit Leiden. In mijn scriptie Biometric Identity Verification: A matter of trust onderzoek ik de betrouwbaarheid en (on)mogelijkheden van het inloggen met biometrie, door middel van de foto die in de chip van de identiteitskaart zit. Mijn scriptie is hier gepubliceerd:

https://hdl.handle.net/1887/4139237

2. Wat zijn de conclusies van het onderzoek?

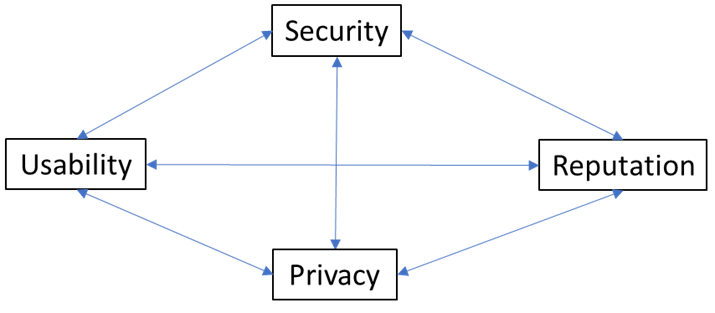

The main construct in this research has been trust, which has been defined as a positive effect on the expected outcome and the acceptance of risk of a transaction in a certain context. For the context of transactions with government it showed that identity verification is an important step in those transactions, both in the physical as in the digital world. In the digital world the identity verification is done with multi-factor authentication, of which biometrics is the technology factor that resembles the face-to-face identity verification of the physical world. For people to trust this technology, and willing to use it, the trust factors of usability, security, privacy and reputation are found to be the main constructs to implement.

Within the EU, transnational identity verification in the physical world is possible with the ID-card. By matching a live facial image of the user with the photo stored on the chip of the ID-card it should be possible to have a trustful identity verification in the digital world. The design of such an eID solution with mobile biometrics has been presented, but the question arose whether this solution would be compliant to EU legislation and if it would implement the mentioned trust factors. This research question has been investigated by conducting a policy analysis on the applicable EU legislation and look for compliance as well as ways for implementing the trust factors.

The policy analysis revealed that technical implementation aspects are highly compliant and also ensure various trust aspects of technology, mainly usability, security and privacy. The trust aspect of reputation is found to be more likely an aspect of the organisation implementing the whole solution and for eID solutions in particular, the eIDAS Regulation is built upon the construct of reputation. Also non-technical implementation aspects are found to be important to enhance trust, like awareness and dignity. In general all trust aspects have been found in the analysed policies, but their focus seems on trust in organisations and not in (biometric) technology. Therefore future revisions of the policies could still have more emphasis on technology trust, so that citizens can really perceive a positive effect on trust in biometric technology.

Also new questions have risen during the research. The most difficult ones to answer are about the privacy of the biometric data on the ID-card: is the storage and usage of the biometric data compliant to the GDPR and in which way could explicit user consent bypass the objections of processing these data. These are left for further research.

Although the scope of the research was the EU and transnational identity verification, a complicating issue that was found in this research is that all implementation is done at the Member State level, both for the ID-card as for the eID solution. Combined with the GDPR implementation and further restrictions on personal data at the Member State level, this makes that the research should be iterated for each Member State.

Nevertheless, the findings of this research can be used to enhance the discussion about the implementation of biometric identity verification in the digital world. The constructs of usability, security, privacy and reputation can be used as guidance to deliver a trustworthy eID solution with mobile biometrics and with it ensure trust in transactions with eGovernment.

Citation

Marck, E. J. van der. (2023). Biometric identity verification: A matter of trust. (page 33)

https://hdl.handle.net/1887/4139237

3. Waaruit bestond de storing van de identiteitskaart in 2021?

De ID-kaart heeft sinds 4 januari 2021 een extra functie: de inlogfunctie. Met deze inlogfunctie kun je inloggen via DigiD op bijvoorbeeld een website van de overheid of van een zorginstelling. Om de extra functie te gebruiken, moet je deze eerst aanzetten (activeren). Helaas merkte ik dat er na het activeren van de inlogfunctie een storing in de chip ontstond. Hierdoor kon het gebeuren dat de ID-kaart niet goed werd uitgelezen met een documentscanner. Dat zou lastig kunnen zijn als je bij een grens gecontroleerd wordt. De documentscanner kan dan een foutmelding geven. Als deze melding zich bij een grenspassage voordoet, dan schrijft het ICAO-protocol voor dat de controleur overgaat tot visuele controle.

https://www.rvig.nl/storing-op-nederlandse-identiteitskaarten

4. Wat moet ik met de pincode brief van DigiD doen?

Heeft u uw nieuwe identiteitskaart of uw nieuwe rijbewijs opgehaald? Dan ontvangt u binnen 5 werkdagen een brief van DigiD met een pincode. Hiermee kunt u het inloggen met uw identiteitsbewijs activeren.

Ook staat er een intrekkingscode in de brief voor het deactiveren. Bewaar de brief dus goed!

Verder is het advies om de inlogfunctie alleen te activeren als u die echt nodig hebt.

https://www.digid.nl/inlogmethodes/identiteitsbewijs

5. Wat is de technologie achter de inlogmethode met het identiteitsbewijs?

ISO 14443 definieert identiteitskaarten met een ingebedde chip (afstandskaart) en een magnetische lusantenne die op 13,56 MHz werkt (RFID). Aanvullende ICAO-standaarden voor machine-leesbare reisdocumenten specificeren een cryptografisch getekend bestandsformaat en authenticatieprotocol om documentgegevens en biometrische kenmerken zoals foto's van een gezicht, vingerafdrukken en/of irisscans in ISO 14443 RFID chips op te slaan.

ICAO Document 9303 definieert de werking van machinaal leesbare reisdocumenten (Machine Readable Travel Documents, MRTDs), zoals de optical character recognition-tekens die aan de onderkant van de pagina van de meeste reisdocumenten staan.

6. Werkt het rijbewijs met dezelfde technologie?

Ja, het Nederlandse rijbewijs (afgiftedatum vanaf 26 mei 2018) werkt met dezelfde technologie als de Nederlandse identiteitskaart. Het rijbewijs is echter géén reisdocument, maar wel een identiteitsbewijs.

https://www.rdw.nl/het-rijbewijs/over-het-rijbewijs/identificeren-met-het-rijbewijs

7. Kunnen alle ID-bewijzen op basis van ISO 14443 en ICAO 9303 op deze manier uitgelezen worden?

Ja, alle ID-bewijzen die voldoen aan deze standaarden kunnen uitgelezen worden. De vraag is echter of het mag. Voor de EU identiteitskaart heb ik in mijn onderzoek het volgende gevonden:

4.4 Qualified and duly authorised staff

The procedures for collecting biometric identifiers shall be operated by "qualified and duly

authorised staff designated by the authorities responsible" for issuing the ID-cards (ID-card, Article

10, Paragraph 1). It is left open by the regulation how staff should be qualified and duly authorised

and how a citizen can be aware of the qualification and authorisation. In the physical world the

authorisation is mostly accomplished just by seeing the clerk or officer behind the desk with all the

necessary equipment for the enrolment process. The qualification of the clerk or officer however is

more difficult to determine by the citizen. If the whole procedure goes well and smooth, the

qualification is perceivable, but if mistakes are made in the procedures of the enrolment process, the

qualification of the clerk or officer could be discussed. Then also former experiences of the citizen

with the enrolment process, possibly with other clerks or officers or at a different issuing authority,

come into account, making it a reputation aspect.

Once the data is in the chip on the ID-card, using the biometric data is limited to "duly authorised

staff of competent national authorities and Union agencies" (ID-card, Article 11, Paragraph 6). Taking

this literally, this would mean that only a person could use the biometric data, and not a machine or

technology. However, any technical solution, which could be seen as a procedure that involves

technology, should only be operated by duly authorised staff. In physical identity verification this

usually is compliant when staff like a border patrol or police officer does the verification with some

device the officer operates. In digital identity verification the whole procedure is through/over the

Internet, and without a person on the other side, only a machine, so compliance is only possible if

the solution acts on behalf of duly authorised staff. This compliance could be discussed. An additional

discussion could be raised if supervision by duly authorised staff should also be necessary, which

might be problematic in the digital world with the proposed solution with mobile biometrics

operated by the citizen themself. Finally, the question could be raised whether the citizen themself

has the authorisation to use the biometric data. Such authorisation does not come from this

regulation, so it would make the whole proposed solution in this research discussible.

Also the ICAO standard addresses the usage of the biometric data by stating that "the issuing State or

organization may require that the data cannot be accessed except by an authorised person or

organization" (ICAO, Paragraph 5.3), referring to privacy law or practice. To limit the access, the ICAO

standard offers encryption techniques, which is a technical measure that can be implemented. Here

the discussion could be whether the EU Member States are free to choose which data are to be

protected from usage, as the ICAO standard nor the ID-card regulation seem to give a proper

decision about it.

Citation

Marck, E. J. van der. (2023). Biometric identity verification: A matter of trust. (page 22)

https://hdl.handle.net/1887/4139237

8. Waar kan ik terecht met andere vragen?

Als je het antwoord niet kan vinden op deze website of de aangeboden links, kan je proberen mij de vraag te stellen via LinkedIn: https://www.linkedin.com/in/evert-jan-van-der-marck

Opiniestuk:

Wat maakt een identiteit goed?

Blijkbaar is er over dit onderwerp in 2020 een campagne geweest. Zie https://goed-id.waag.org/

Op deze site wordt het als volgt omschreven:

"Een goed digitaal ID vormt één van de belangrijkste fundamenten onder

een betrouwbare en veilige gedigitaliseerde samenleving,

dient breed inzetbaar te zijn en vertrouwen te versterken."

Ik lees hier een aantal belangrijke punten in: betrouwbaar, veilig, breed inzetbaar en vertrouwen. In mijn eigen woorden zou breed inzetbaar iets groters zijn: universeel. En vertrouwen is het hoofd-onderwerp van mijn scriptie. Daarin definieer ik vertrouwen:

Trust is a positive effect on the expected outcome and the acceptance of risk

of a transaction in a certain context, which can be an interpersonal or technological context

Vertrouwen is als eerste dus iets menselijks. Pas daarna komt vertrouwen in technologie. De "trust-factors" die ik gevonden heb in mijn onderzoek komen wel voort uit de digitale wereld.

Usability is te vergelijken met het "breed inzetbaar", het universele. Iets is bruikbaar als het door allerlei mensen gebruikt kan worden, ook als ze niet digivaardig zijn. Inclusiviteit wordt het ook vaak genoemd, maar dat is in mijn ogen de "menselijke" factor van universaliteit. Universeel bruikbaar gaat verder dan een organisatie, bedrijf of land, of zelfs een vereniging van landen. Het universum is groter dan dat wij ons kunnen voorstellen.

Security & Privacy worden vaak onder één noemer gebracht. Dan krijg je in het Nederlands dingen als "betrouwbaar en veilig". En wordt privacy vaak vergeten. Zoals in mijn functietitel, daar heb ik het zelf moeten toevoegen. Of ligt het alleen bij een jurist. Voor privacy hebben we eigenlijk geen goed woord in het Nederlands. Zelfs Google vertaalt het niet. In mijn scriptie schrijf ik: "The right to privacy was already addressed in the 19th century, referring to a more physical "right to be let alone" (Warren & Brandeis [1890])". Het recht om met rust gelaten te laten worden. Door de overheid, door je buurman, op zondag. In Nederland hebben we een rijke geschiedenis van privacy. Door technologie, door het internet, zijn we een hoop van onze rust én onze privacy kwijtgeraakt. Als ICT'ers proberen we security & privacy "by design" te doen. Dat lukt ons maar slecht.

Reputation heb ik als vierde factor toegevoegd in mijn onderzoek naar vertrouwen. Je kan een goede of een slechte reputatie hebben. Ook organisaties (bijv. de overheid) of bedrijven (bijv. de big-tech) en zelfs technologie. "Vertrouwen komt te voet en gaat te paard" is een Nederlandse uitdrukking. Maar als het om ons kleine landje gaat, hebben we een groot vertrouwen dat ons niks overkomt. Dat we alles in de wereld al eens overwonnen hebben. Blijkbaar is psychologische beïnvloeding een grote beïnvloedingsfactor van reputation. "Als iedereen big-tech gebruikt, dan zal het wel goed zijn" hoor ik veel mensen denken.

Hoe kan het anders?

Als vertrouwen iets is wat een positief effect heeft op de uitkomst en de risico's van een transactie, dan is er dus ook een negatief effect. In mijn scriptie noem ik dat "distrust" of "lack of trust". In het Nederlands zou het "wantrouwen" zijn. Misschien zelfs een gezonde dosis van "achterdocht". Ook hier hebben we in de ICT-wereld een oplossing voor: het model van "zero-trust". Als IB&P specialist probeer ik nu ruim 20 jaar om "vertrouwen" te geven in ICT en digitale identiteiten. Het is me nog niet gelukt. Misschien is het tijd om het anders te doen: misschien is het model van zero-trust zo gek nog niet. Maar hoe werkt dat dan in de digitale wereld? En hoe moet ik omgaan met mijn digitale identiteit en alle gegevens van mij op het internet?

Zero-trust transacties in een onveilige wereld

Op het kwadrant van trust met de factoren usability, reputation, security & reputation kan je zero-trust als volgt toepassen:

- Je hebt geen idee hoe de transactie werkt, je hebt geen handleiding gelezen (usability).

- Je hebt geen idee hoe andere mensen de transactie hebben ervaren (reputation).

- Je hebt geen idee van de security en de privacy. Je gaat onwetend en "onzichtbaar" door de firewall van security & privacy.

Ik stel me het visueel zo voor: een onwetend poppetje "dwaalt" over het kwadrant en besluit door de firewall van security & privacy te gaan, zonder te weten welke reputatie de andere partij heeft.

In de digitale wereld doen we dat elke dag: we surfen op internet en we klikken op een link. Eigenlijk sturen we hiermee een bericht naar een partij die we niet kennen. We geven de andere partij toestemming om ons een antwoord terug te sturen, we zien een HTML pagina, of we downloaden een bestand. We brengen misschien het Paard van Troje binnen op onze computer of onze smartphone. We denken dat de transactie van het klikken op een link succesvol is geweest, maar eigenlijk weten we het niet zeker.

Met zero-trust in de digitale wereld gaat het er dus om de transactie veilig te maken. Als je dit wetenschappelijk zou uitwerken, kom je denk ik tot de volgende inzichten over de zero-trust transactie:

- Het is de eerste keer dat je de transactie uitvoert, met een partij die je niet kent. En je hebt geen idee wat je gaat doen.

- Er is geen handleiding. Je kan alleen maar vragen stellen, of je krijgt vragen van de andere partij.

- Je moet zelf bepalen of je eerlijk antwoord geeft, of dat je liegt, of dat je probeert het goede antwoord te raden.

Een transactie is pas succesvol als het doel van beide kanten is om eerlijke antwoorden te verkrijgen. Belangeloos. Het enige belang is om de transactie te doen slagen en vertrouwen te krijgen tussen de twee partijen. Je bouwt aan de vertrouwensrelatie. Die begint bij nul, maar kan groeien over tijd.

De eerste kennismaking

Vóórdat de transactie plaatsvindt, is er een kennismaking. De eerste keer dat je kennismaakt met een onbekende partij is cruciaal. De eerste indruk. Misschien liefde op het eerste gezicht. In Nederland doen we dat vaak door een uitgestoken hand. De handshake volgt. Je zegt wie je bent. Misschien zeg je alleen je nickname, hoe je genoemd wilt worden. En je doet een uitwisseling van publieke sleutels en randoms, een key-exchange. Dan heb je een symmetrische sleutel waarmee je end-to-end kan encrypten. Je hebt een gemeenschappelijke taal afgesproken waarin je gaat communiceren. En je kan veilig een nummertje uitwisselen, een pseudoniem, alleen voor die partij, voor die transactie. Het Sessie-ID. Tussen twee machines noemen we dit TLS. Tussen twee mensen noemen we dit taal. Pas als je een gemeenschappelijke taal hebt, kan je elkaar begrijpen.

Veilige transacties

De transactie veilig laten verlopen is nu het belangrijkste. De vertrouwensrelatie die je net begonnen bent, dient niet beïnvloed te worden, die is persoonlijk. En er kan niemand meekijken, de transactie is immers end-to-end versleuteld.

Om een transactie veilig te kunnen uitvoeren, moet deze het volgende kunnen:

- Er dient vooraf door beide partijen toestemming gegeven te worden voor de transactie. Dit moet vrijwillig gebeuren. Een toestemmingsverklaring.

- Er dient een ESCAPE-button voor de transactie te zijn. Hiermee wordt deze direct afgebroken en het proces wordt stopgezet.

- De transactie dient teruggerold te kunnen worden. Zero-effect na zero-trust.

- De transactie dien je bij te houden in je geheugen: Succes of Geen Succes. Voordat je een nieuwe transactie begint met dezelfde partij, kijk je in je geheugen.

Als alle transacties in de digitale wereld op deze manier zouden zijn ingericht, dan zou het internet een stuk veiliger zijn. Maar er ontbreekt nog één stukje van de puzzel.

Toezicht op een onveilige wereld

Overheden proberen toezicht te houden op de onveilige digitale wereld die we internet noemen. Dat doen die overheden niet omdat ze dat leuk vinden. Dat doen ze omdat ze dat verplicht zijn aan hun burgers. Aan de mensen die de nationaliteit van dat land hebben en aan de mensen die zich binnen hun grenzen bevinden. Toeristen, arbeidsmigranten, asielzoekers, ja zelfs illegalen. Het zijn mensen en ze kunnen zich beroepen op de Universele Verklaring van de Rechten van de Mens.

Hoe kan een overheid toezicht houden als alles end-to-end versleuteld is? Door vóóraf aan de transactie de juiste informatie te geven aan de internet-surfer. Dan is die gewaarschuwd, dan kan de gebruiker zelf kiezen of hij de transactie tóch wil uitvoeren. Ook moet de gebruiker achteraf kunnen aangeven als een transactie schadelijk is geweest. Aangifte doen. Met de logging van de transactie als bewijs. De toezichthouder kan bijhouden hoeveel transacties er gedaan zijn met een tegenpartij en of er aangiftes gedaan zijn tegen die partij. Dit klinkt natuurlijk als een potentieel gevaar: 1984 komt zo gevaarlijk dichtbij. Maar het gaat (denk ik) goed zolang de toezichthouder transparant, onafhankelijk en belangeloos is. De ombudsman van het internet.

De digitale identiteit als hulpmiddel

Op deze "identiteitskaart" staan een aantal zaken die herkenbaar zijn. Je kan zien:

- Dat het om een identiteitskaart gaat.

- Door wie het is uitgegeven (Koninkrijk der Nederlanden en een vlaggetje).

- Dat het een mens is. Maar niet meer dan dat. Het haar hoeft er geen eens op te staan eigenlijk.

- Hoe oud ongeveer deze persoon is, aan het geboortejaar.

- Dat deze persoon in staat is om te ondertekenen. Of zijn/haar/het naam te schrijven. Anders zou er staan "niet in staat om te ondertekenen".

Samengevat: het is een identiteitsbewijs, het is een mens van een bepaalde leeftijd en het "kan" iets. In feite is dit dezelfde informatie die we krijgen als we iemand op straat tegenkomen:

- We mogen veronderstellen dat die persoon een geldig identiteitsbewijs heeft. Als het nodig is, kunnen we erom vragen.

- We mogen veronderstellen dat het een mens is. Het is geen machine, geen AI.

- We kunnen schatten hoe oud iemand is. Dat is belangrijk om te weten welke transacties zijn toegestaan.

- We kunnen vragen om een handtekening. Of om andere human input. Een ander kunstje dat alleen een mens kan.

Om ons veilig op internet te kunnen bewegen, hoeven we dus eigenlijk alleen maar dit qua gegevens beperkte digitale identiteitsbewijs te laten zien. Een goede digitale identiteit die je kan gebruiken voor zero-trust transacties in een onveilige digitale wereld, waarmee de overheid je kan beschermen. En waar onafhankelijk toezicht op gehouden wordt.

Als je de principes uit dit opiniestuk hanteert voor alle gegevens die je op internet achterlaat, dus je geeft toestemming vóórdat je iets doet op internet en je kan je toestemming intrekken, dan wordt het meer en meer een veilig internet. Safety first. Dan pas Security & Privacy by design.

Evert-Jan van der Marck

Voor discussie ga naar LinkedIn!